Polyglot

Extraire un contenu caché dans un fichier PDF polyglotte (PDF + ZIP) pour récupérer le flag.

Polyglot

Catégorie : Stéganographie

Difficulté : Intro

Flag : HACKDAY{FiLes_can_B3_PolY6LOT}

📦

challenge.pdf

PDF • 2.3 MB

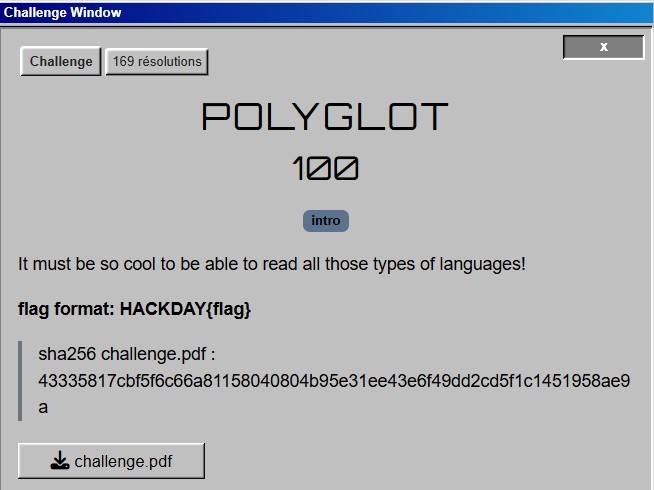

Énoncé du challenge

Polyglot

Ça doit être génial de pouvoir lire tous ces langages !

Format du flag : HACKDAY{flag}

sha256 challenge.pdf : 43335817cbf5f6c66a81158040804b95e31ee43e6f49dd2cd5f1c1451958ae9a

Démarche Stéganographie

Analyse du fichier

On check les strings

1

2

3

4

strings -n 6 challenge.pdf | grep flag

flag.pngUT

flag.pngUT

On peut voir un flag.png. Cela indique la présence d’un fichier embarqué, typiquement contenu dans une archive ZIP interne.

Extraction du contenu caché

On l’unzip avec la commande suivante:

1

2

3

4

unzip challenge.pdf

Archive: challenge.pdf

inflating: flag.png

On a bien le fichier flag.png.

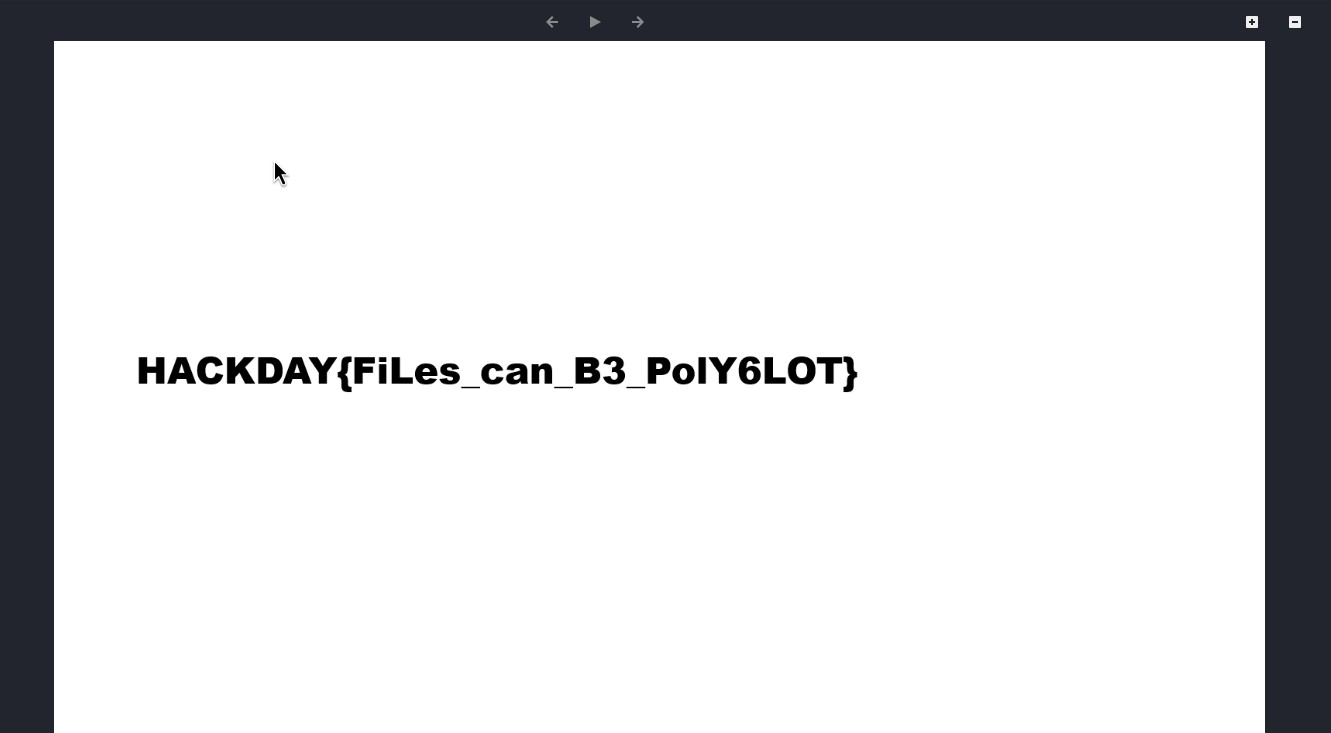

Lecture du flag

On ouvre la photo.

1

xdg-open flag.png

Flag

HACKDAY{FiLes_can_B3_PolY6LOT}

This post is licensed under CC BY 4.0 by the author.