The Glitch in the Matrix

Extraire un message caché dans les bits LSB du canal rouge avec une obfuscation XOR.

Catégorie : Stéganographie

Difficulté : Medium

Flag : HACKDAY{e3a12b9383038b0c6d755bcb39d3bf879cac3750588226ba1c52d64fde0a7c96}

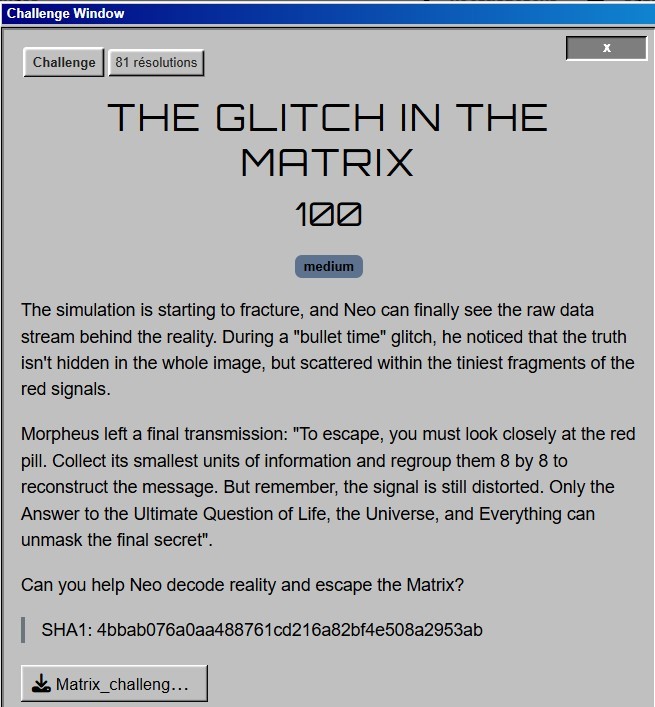

Énoncé du challenge

The Glitch in the Matrix

The simulation is starting to fracture, and Neo can finally see the raw data stream behind reality.

The truth is not hidden in the whole image, but scattered within the tiniest fragments of the red signals.Morpheus left a final message:

“Collect its smallest units of information and regroup them 8 by 8.

The signal is distorted — only the Answer to the Ultimate Question can reveal the truth.”Format du flag : HACKDAY{flag}

SHA1 : 4bbab076a0aa488761cd216a82bf4e508a2953ab

Démarche Stéganographie

Analyse initiale

- Image PNG classique.

- Aucun résultat direct avec

zsteg. - Indices clairs :

- Red pill → canal Rouge.

- 8 by 8 → regroupement par octets.

- Ultimate Question (42) → clé XOR

0x42.

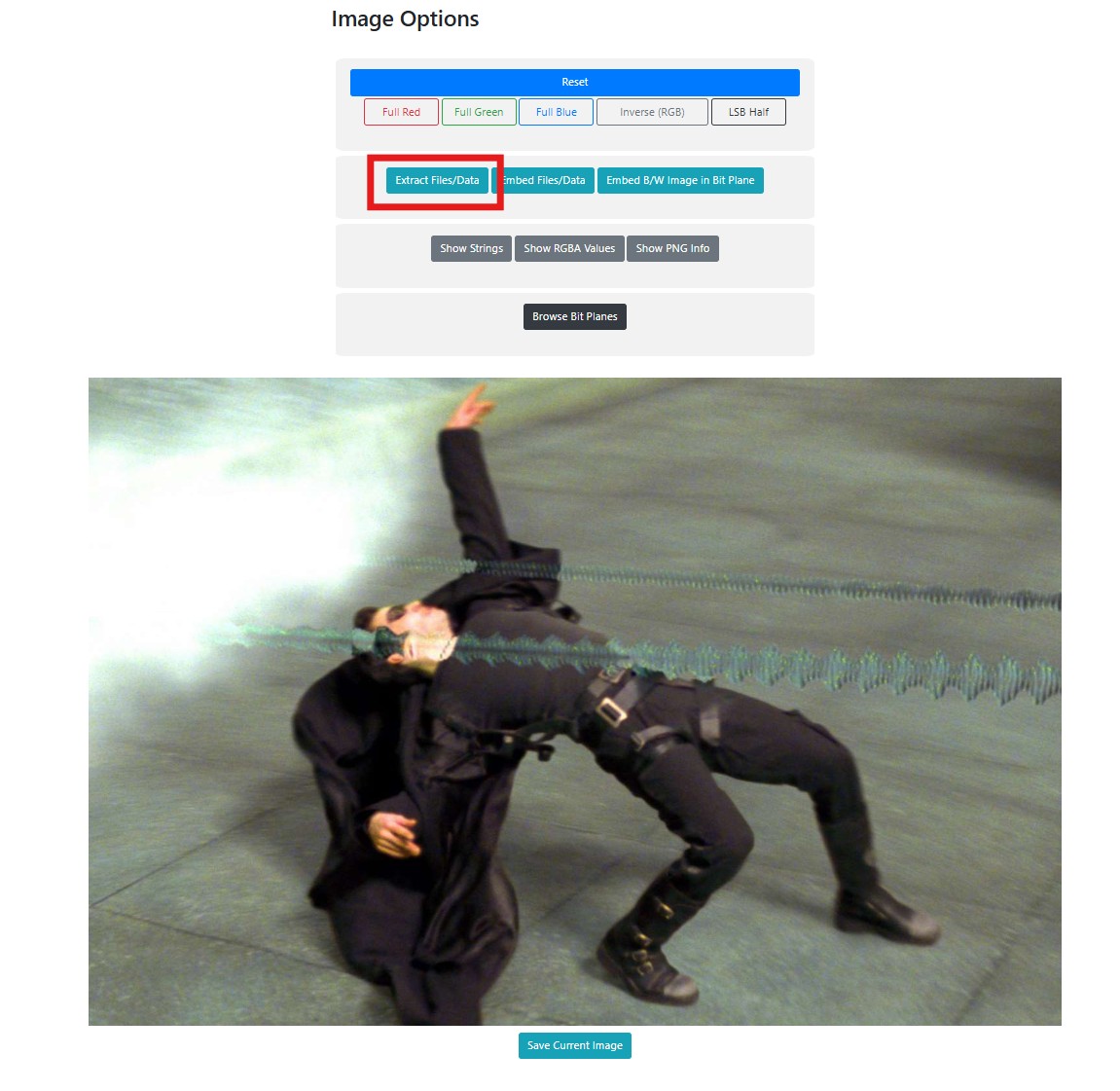

Extraction des LSB du canal rouge

On extrait le bit de poids faible (LSB) du canal Rouge pour chaque pixel. Pour cela j’utilise sois Stegonline. On upload l’image, on clique sur extract Files/data colonne des rouges et bits 0 puis go. On copie l’hexadécimal en bas.

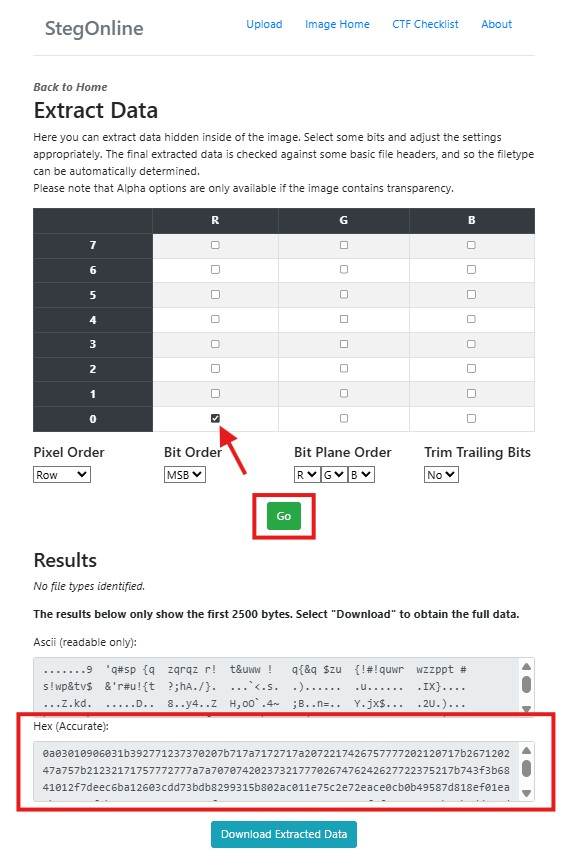

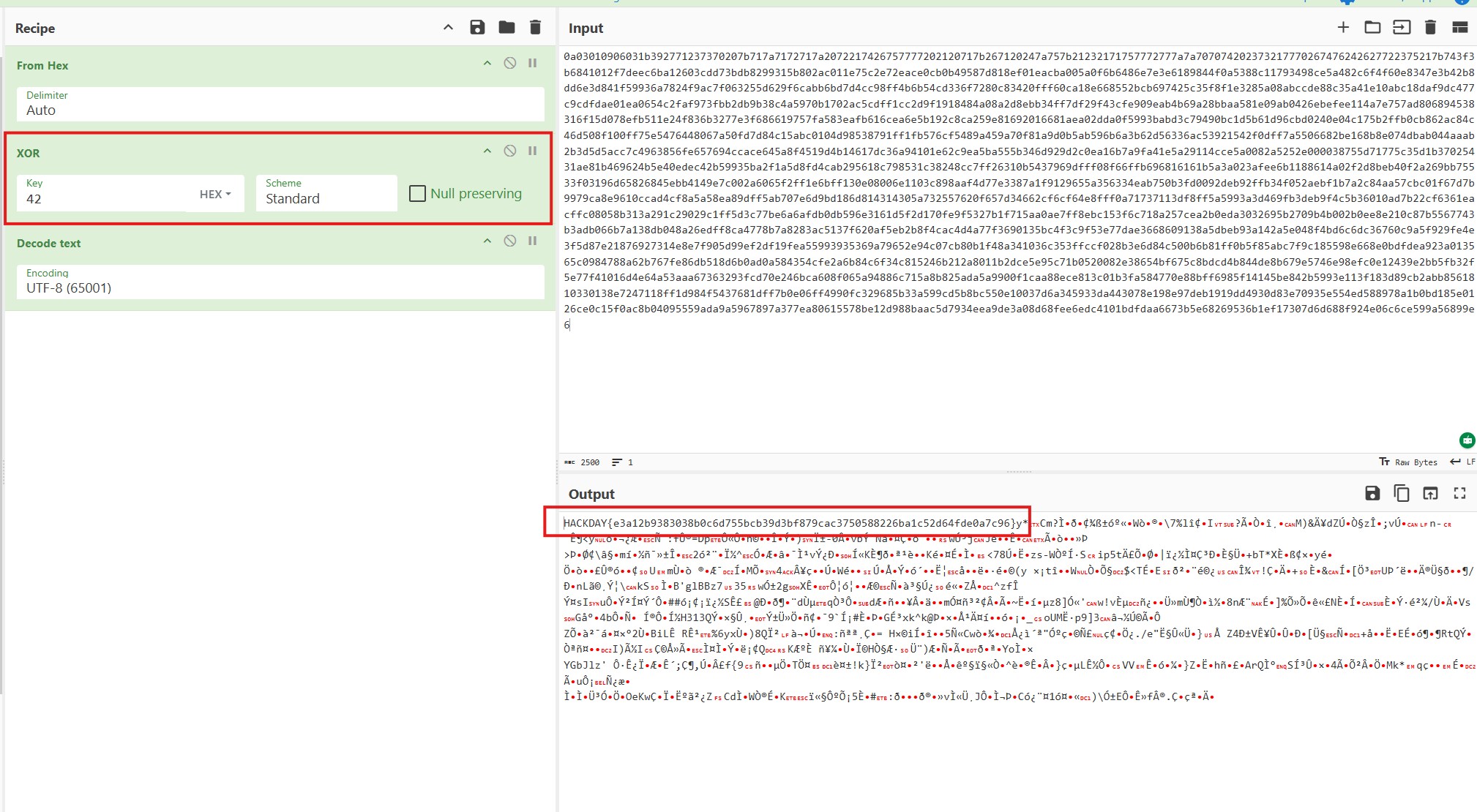

Pipeline CyberChef

on va maitenant sur cyberchef pour nous donnéer un flag lisible.

- 1 : From Hex

- 2 : XOR Key : 42 (hex)

- 3 : To Text UTF-8

Flag

HACKDAY{e3a12b9383038b0c6d755bcb39d3bf879cac3750588226ba1c52d64fde0a7c96}